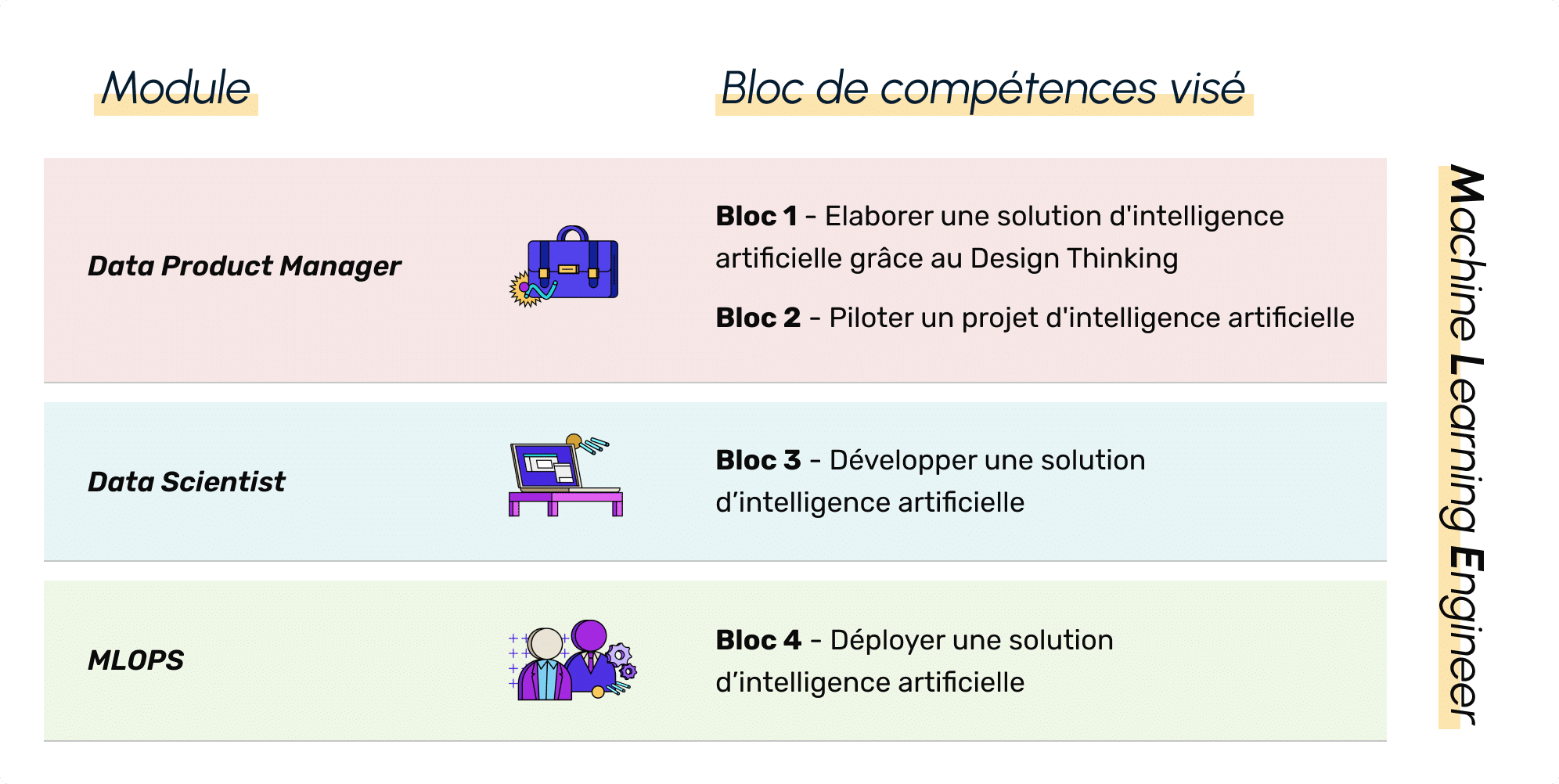

Le Machine Learning Engineer partage des missions communes avec le Data Scientist. Comme lui, il développe des algorithmes de Machine Learning afin de résoudre des problèmes de classification, de recommandation, mais le Machine Learning Engineer, lui, pourra déployer ces modèles, par exemple, sur le Cloud.

Un Machine Learning Engineer peut évoluer dans de nombreux secteurs. Il travaillera notamment sur la détection d’anomalies, la détection des fraudes, le classement des recherches, la classification des textes/sentiments, la détection des spams et bien d’autres volets du Machine Learning.

Un Machine Learning Engineer est aussi chargé d’orienter l’utilisation des technologies, des données, du Machine Learning.

Les missions sont ainsi diverses et variées. Il applique notamment les pratiques et les normes de développement de logiciels afin de mettre au point des solutions robustes et pérennes. Pour cela, il doit maintenir un rôle actif dans chaque partie du cycle de vie du développement des solutions à base de Machine Learning. Il lui est aussi nécessaire de guider les équipes non techniques dans la compréhension des bonnes pratiques pour orienter le développement de ces solutions.

Voici quelques missions du Machine Learning Engineer :

- Mettre en production des algorithmes de Machine et Deep Learning ;

- Maîtriser les techniques de manipulation et pré-traitement de données ;

- Développer des APIs ;

- Automatiser l’entraînement de modèles prédictifs et déploiement sur le Cloud (conteneurisation).