Las interfaces de programación de aplicaciones (API) se han convertido en la columna vertebral silenciosa de nuestro mundo digital. Desde tu aplicación bancaria hasta tu termostato conectado, las APIs orquestan una sinfonía invisible de intercambios de datos. Sin embargo, esta omnipresencia oculta una realidad preocupante: en 2023, el costo promedio de una violación de datos relacionada con una falla en la API superó los 3,8 millones de dólares. En el caso de los ransomwares, los ataques aumentaron un 150% entre 2019 y 202 según The Harvard Business Review.

Paradójicamente, mientras las organizaciones invierten masivamente en ciberseguridad tradicional, las APIs a menudo permanecen en un ángulo muerto. Este artículo se sumerge en el corazón de lo que se ha convertido en uno de los mayores desafíos de la ciberseguridad moderna, explorando las vulnerabilidades críticas, las soluciones emergentes y las perspectivas futuras.

I. Estado de la situación: el panorama de amenazas API en 2024

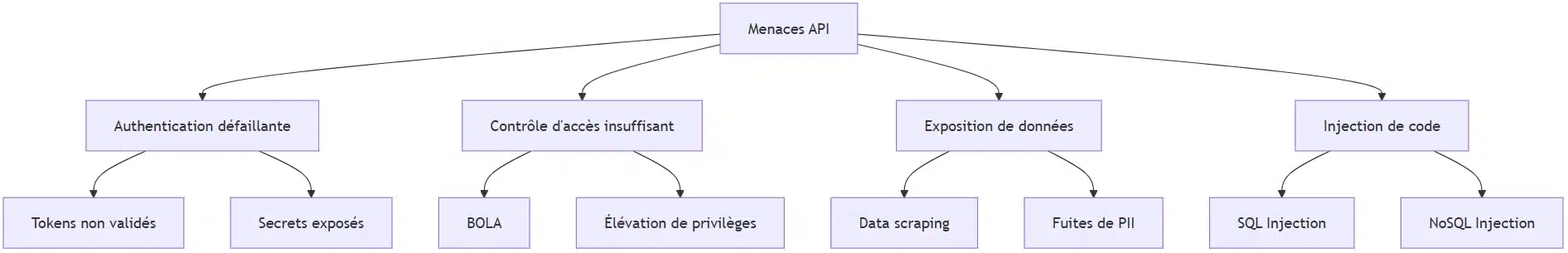

El año 2024 marca un punto de inflexión en el panorama de las amenazas API, con cuatro categorías de vulnerabilidades particularmente preocupantes. La autenticación defectuosa ocupa el primer lugar, representando el 46% de los incidentes críticos registrados. El escenario más común involucra tokens JWT, una especie de pequeñas «tarjetas de identidad» digitales utilizadas para transmitir información, mal configuradas o no verificadas, permitiendo a los atacantes falsificar identidades legítimas. Más preocupante aún, la frecuencia de fugas de secretos de API en repositorios públicos sigue aumentando.

La vulnerabilidad BOLA (Broken Object Level Authorization) persiste como una amenaza importante. Mediante una simple modificación de identificadores en las peticiones, los atacantes pueden acceder a los recursos de otros usuarios. Un estudio reciente revela que el 22% de las APIs públicas probadas presentaban esta falla.

Los casos de exposición excesiva de datos sensibles se multiplican, con APIs demasiado verbosas que devuelven más información de la necesaria. Esta sobreexposición facilita la extracción automática de datos («data scraping«) a gran escala y aumenta considerablemente la superficie de ataque.

El incidente de DataCorp ilustra perfectamente estas vulnerabilidades: una API de prueba dejada activa en producción permitió la extracción de 4,2 millones de registros de clientes. Más recientemente, una falla en la API de un fabricante de objetos conectados expuso los flujos de vídeo de miles de cámaras domésticas, subrayando los crecientes riesgos asociados con el IoT.

Estos incidentes destacan una realidad inquietante: la seguridad API no puede ser una reflexión tardía. Los costos financieros y reputacionales de las violaciones aumentan exponencialmente, empujando a las organizaciones a replantearse fundamentalmente su enfoque de la seguridad API.

II. Los desafíos críticos de la seguridad API

A medida que una organización crece, las API se multiplican y complican la seguridad. Por ejemplo, una fintech puede pasar de una simple API de pago a una red de docenas de endpoints, servicios de terceros y microservicios internos. Cada endpoint se convierte en un potencial punto de vulnerabilidad: una aplicación móvil expone en promedio 35 endpoints, y esta cifra puede llegar a miles para organizaciones multi-aplicaciones. A esto se suma la complejidad de las comunicaciones internas entre microservicios, a menudo orquestadas mediante de 5 a 10 llamadas de API en cascada, haciendo crucial la gestión de identidades y anomalías.

La presión del time-to-market también suele llevar a los desarrolladores a descuidar la seguridad:

- el 64 % de los desarrolladores despliegan APIs con pruebas de seguridad incompletas.

- el 42 % no tienen procesos formales de revisión de seguridad.

La deuda técnica empeora la situación, con «APIs zombies«, dependencias obsoletas, o documentación desincronizada. Más preocupante aún, el 35 % de las APIs no tienen documentación actualizada, el 73 % descuidan el rate limiting, y el 81 % ignoran la gestión de errores. Estas lagunas aumentan el riesgo de errores y complican las auditorías.

Para enfrentar estos desafíos, es indispensable un enfoque sistemático de la seguridad API, integrado desde el diseño.

III. Soluciones y buenas prácticas para asegurar las APIs

1. Seguridad por Diseño

Integrar la seguridad desde el diseño de las APIs es ahora una necesidad. Este enfoque preventivo implica medidas rigurosas, como el uso de OAuth 2.0 y OpenID Connect para gestionar los accesos. Estos estándares requieren una implementación estricta, con rotación de llaves, validación de tokens y gestión de scopes. Los JWT deben privilegiar RS256 para una firma robusta.

El rate limiting inteligente también es esencial: más allá de las cuotas fijas, las soluciones adaptativas analizan los comportamientos para detectar y bloquear las solicitudes sospechosas antes de que perjudiquen al sistema.

2. Monitoreo avanzado

La vigilancia continua es indispensable para identificar anomalías. Los sistemas modernos analizan los esquemas de acceso, la geolocalización de las solicitudes y las relaciones entre llamadas de API. Este nivel de análisis conductual permite detectar amenazas complejas que los enfoques clásicos a menudo no detectan.

Las pruebas de penetración automatizadas complementan este dispositivo simulando diariamente ataques comunes, anticipando las fallas potenciales.

3. Gobernanza y estandardización

La documentación mediante OpenAPI se vuelve estratégica, facilitando pruebas de seguridad y validaciones de interfaz. Una gestión rigurosa de las versiones de API, combinando evolución y estabilidad, también es crucial.

Finalmente, la formación continua de los equipos, combinando teoría y talleres prácticos, fomenta una cultura de seguridad sostenible. Las revisiones de código enfocadas en la seguridad refuerzan la difusión de las buenas prácticas.

Asegurar las APIs requiere una sinergia entre tecnología, procesos y formación para responder a las amenazas evolutivas mientras se mantiene ágil.

IV. Perspectivas de futuro para la seguridad API

Entre las tendencias emergentes, la arquitectura Zero Trust redefine la seguridad API al eliminar toda confianza implícita, interna o externa. Cada solicitud debe probar su legitimidad, una estrategia esencial en una época en la que las fronteras de las redes se desdibujan.

La API Security Mesh es otra innovación clave. En lugar de centralizar los controles a nivel de gateway, este enfoque distribuye las defensas dentro de los servicios, creando un entramado seguro y adaptable.

La inteligencia artificial revoluciona la detección de amenazas. Gracias al machine learning, los sistemas identifican patrones de ataques sutiles e incluso predicen comportamientos maliciosos antes de que ocurran, ofreciendo una protección proactiva inigualable.

En el futuro, los desarrolladores deben integrar las buenas prácticas desde el diseño utilizando herramientas adecuadas y adoptando una programación defensiva. La anticipación de usos maliciosos se convierte en una habilidad clave.

Los arquitectos deben repensar sus sistemas integrando los principios de Zero Trust y Security Mesh, reforzando la resiliencia y aislando rápidamente las amenazas.

Los CISOs deben conciliar seguridad y agilidad adoptando gobernanzas flexibles, basadas en el riesgo, mientras forman continuamente a los equipos. Invertir en estos enfoques garantiza una mejor defensa frente a amenazas cada vez más sofisticadas.

Conclusión

La seguridad API está en un punto de inflexión. Frente a amenazas sofisticadas, solo las organizaciones que cultivan un enfoque holístico y compartido de la seguridad triunfarán. Adoptar paradigmas como Zero Trust mientras se respetan los fundamentos sigue siendo esencial. Asegurar las APIs es un esfuerzo continuo, donde la vigilancia y la adaptación siguen siendo nuestros mejores aliados.