CSRF (Cross-site request forgery): ¿Qué es? ¿Cómo protegerse?

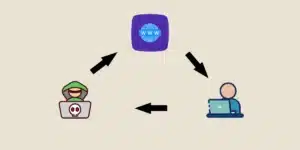

El CSRF (Cross-site request forgery), o falsificación de petición en sitios cruzados, es un tipo de ciberataque. Consiste en aprovechar la sesión activa de un

El CSRF (Cross-site request forgery), o falsificación de petición en sitios cruzados, es un tipo de ciberataque. Consiste en aprovechar la sesión activa de un

El Lead Implementer ISO 27001 es un profesional de la seguridad de la información, cuya misión es dirigir e implementar un ISMS conforme a los

Es mejor prevenir que curar… Esa es la filosofía que está en la base del fuzzing. Su principio es probar un software o sistema desde

SSL o Secure Sockets Layer es una de las primeras tecnologías que permitió asegurar los intercambios en la web estableciendo una conexión cifrada entre un

La ciberseguridad se ha convertido en un tema crucial. Sin gestionarlo de manera súper profesional, una empresa puede convertirse en el objetivo de hackers con

La protección de los datos y de los sistemas informáticos se ha convertido en una prioridad absoluta para las empresas. La auditoría de seguridad representa

Un ciberataque XSS (Cross-Site Scripting) está al alcance de todos los ciberdelincuentes, pero puede tener un impacto devastador para las víctimas. Para comprender sus potenciales

Los ataques DNS pueden perturbar toda la red de una empresa. Son capaces de paralizar su actividad durante varios días y causar pérdidas significativas: indisponibilidad

Descubre todo lo que necesitas saber sobre el escaneo de vulnerabilidades: definición, interés, metodología y herramientas. Un pilar de la ciberseguridad para asegurar eficazmente un

Descubre la profesión de pentester: Este experto en ciberseguridad que persigue las vulnerabilidades de los sistemas informáticos mediante ataques controlados para proteger los datos. Su

El ataque Punycode es una técnica de phishing terriblemente eficaz, basada en el desvío de una tecnología web. ¡Descubre sus mecanismos, sus implicaciones y los

El pentesting permite detectar de manera efectiva las fallas de seguridad de un sistema informático antes que los hackers. Descubre cómo este método protege a