Il n'est pas rare qu'un utilisateur doive retenir plusieurs noms d'utilisateur et mots de passe pour accéder à différents services. Cette situation crée un phénomène où la gestion quotidienne des identifiants devient une corvée mais aussi un risque de sécurité.

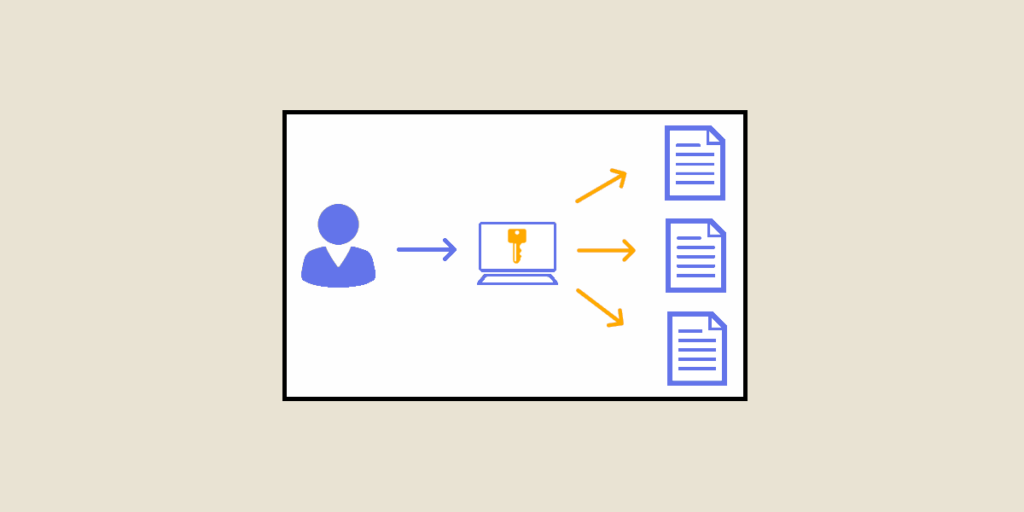

Mais qu’est-ce que le SSO exactement ? En français, cela signifie littéralement « authentification unique« . Cette technologie permet à un utilisateur de se connecter une seule fois à un service principal et d’accéder ensuite à d’autres services, sans avoir à se reconnecter à chaque fois. Imaginez : au lieu d’avoir à mémoriser et ressaisir des informations d’identification pour chaque service que vous utilisez, une seule authentification vous ouvre les portes de tous vos outils. Cela réduit non seulement la complexité pour l’utilisateur, mais améliore également la sécurité et l’efficacité des entreprises.

Comment fonctionne le SSO ?

Pour comprendre en quoi le Single Sign-On facilite la vie des utilisateurs et améliore la sécurité des systèmes, il est essentiel de connaître son fonctionnement technique. À première vue, le SSO peut sembler être une simple fonctionnalité permettant à un utilisateur de se connecter une fois pour accéder à plusieurs services. Cependant, derrière cette simplicité apparente se cache une mécanique bien huilée impliquant plusieurs acteurs et protocoles de sécurité complexes, notamment le Security Assertion Markup Language (SAML).

Processus de connexion

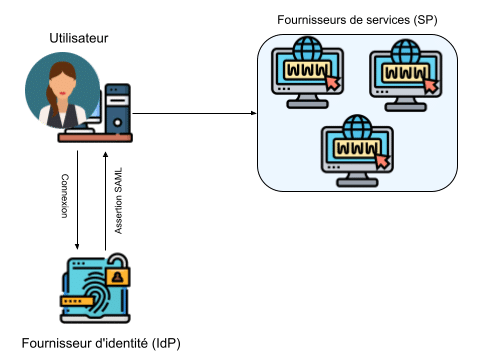

Le fonctionnement du SSO repose sur la communication entre trois acteurs principaux :

- L’utilisateur : celui qui tente de se connecter à un service.

- Le fournisseur d’identité (IdP) : il s’agit du service qui gère l’authentification de l’utilisateur. Le rôle du fournisseur d’identité est de vérifier l’identité de l’utilisateur et de lui délivrer une assertion de sécurité qui prouve qu’il est bien qui il prétend être.

- Le fournisseur de services (SP) : ce sont les applications ou services auxquels l’utilisateur veut accéder. Ils dépendent du fournisseur d’identité pour authentifier l’utilisateur et accorder l’accès.

Le rôle du SAML dans le SSO

L’un des protocoles les plus couramment utilisés dans les systèmes SSO est le Security Assertion Markup Language (SAML). Il permet la transmission sécurisée des informations d’authentification entre le fournisseur d’identité et les fournisseurs de services. Ainsi, les services peuvent s’assurer que l’identité de l’utilisateur a bien été vérifiée, tout en maintenant la sécurité et la confidentialité des données.

Le SAML permet de garantir que les informations d’identification sensibles ne sont pas transmises directement aux fournisseurs de services. À la place, ce sont des assertions qui valident l’identité de l’utilisateur, réduisant ainsi le risque de piratage ou de vol d’informations d’identification.

De plus en plus d’entreprises adoptent le Single Sign-On pour simplifier la gestion des identités et des accès, tout en renforçant la sécurité de leurs systèmes. Grâce à des fournisseurs de services et des solutions SSO robustes, les utilisateurs bénéficient d’une expérience sans coupure lorsqu’ils se connectent à plusieurs applications à partir d’une authentification unique. Les services informatiques, quant à eux, voient leur charge allégée puisqu’ils gèrent un point central d’authentification et peuvent mieux contrôler et surveiller les accès aux différents systèmes.

Les avantages du SSO

Le tableau suivant présente les avantages liés à l’utilisation du SSO, du point de vue de l’utilisateur, de l’entreprise, ou encore du service informatique (IT) :

| Pour les utilisateurs | ||

|---|---|---|

|

Moins de mots de passe | Plus besoin de mémoriser plusieurs mots de passe pour accéder à différents services |

|

Gain de temps | Moins d'étapes d'authentification, permettant un accès rapide aux applications et outils nécessaires |

|

Expérience utilisateur | L'accès fluide aux applications améliore l'expérience générale |

| Pour les entreprises | ||

|

Contrôles d'accès centralisés | Les administrateurs peuvent gérer les autorisations d'accès à partir d'une seule interface. |

|

Sécurité renforcée | Bien que le SSO simplifie l'accès, il renforce également la sécurité lorsqu'il est couplé à une authentification multifacteur (MFA). |

|

Diminution des risques | Permet de réduire la nécessité pour les utilisateurs de stocker ou de noter leurs mots de passe, limitant les risques de compromission. |

|

Conformité | Le SSO permet de répondre plus efficacement aux exigences de conformité. |

| Pour les services informatiques | ||

|

Moins de tickets | La demande de réinitialisation de mot de passe est drastiquement réduite |

|

Rapidité de déploiement de nouvelles applications | Intégration facile d'application à l'écosystème de l'entreprise |

|

Surveillance | Les accès peuvent être monitorés de manière centralisée |

Les risques afférents au SSO

Le SSO simplifie considérablement la gestion des accès. Cependant, il n’est pas exempt de risques. En effet, une seule information d’identification permet d’accéder à de multiples services. Cela signifie que si ces informations sont compromises, l’attaquant pourrait potentiellement accéder à tous les systèmes connectés via le SSO. L’ajout du MFA permet de minimiser ce risque.

De plus, si le fournisseur d’identité (IdP) est compromis, un attaquant pourrait émettre de fausses assertions SAML et obtenir un accès non autorisé à plusieurs systèmes. Le choix d’un fournisseur SSO réputé peut aider à protéger cet élément.

Conclusion

Avec l’élimination de la nécessité de mémoriser plusieurs mots de passe et en permettant un accès fluide à une multitude de services, le SSO améliore l’efficacité des équipes informatiques en plus de permettre une meilleure expérience utilisateur.

Toute technologie peut présenter des risques. Il est donc important de prévoir des mesures complémentaires, comme le MFA ou la surveillance continue des accès par exemple.